В настоящее время вопросы защиты информации и безопасности в цифровой среде являются одними из приоритетных. Важным аспектом сохранения безопасности данных является своевременное обновление программного обеспечения. Так зачем производить обновления, если все работает и без них?

Главной причиной выступает безопасность. Злоумышленники находят уязвимости в текущей версии ПО и совершают атаки на ресурс. Разработчики не всегда своевременно находят такие «дыры» в своем продукте и предпринимают меры по их устранению. После проведения всех необходимых процедур выпускается свежее обновление, позволяющее исключить уязвимости в программном обеспечении и избежать возможных атак.

Если говорить про значимые объекты КИИ, согласно требованиям приказа ФСТЭК России № 239 от 25 декабря 2017 года, необходимо разрабатывать меры обеспечения безопасности и внедрять их на объекте инфраструктуры:

-

- Требуется наличие процедур отслеживания и исправления обнаруженных ошибок и уязвимостей программного обеспечения.

- Применяемые в значимом объекте программные и программно-аппаратные средства, в том числе средства защиты информации, должны быть обеспечены гарантийной и (или) технической поддержкой.

Кроме требований к обновлению в приказе есть требования к безопасной разработке ПО для ЗОКИИ, о которых мы рассказывали ранее.

Возможные угрозы ПО

Как было сказано ранее, безопасность объектов КИИ зависит от своевременного обновления ПО, в том числе средств защиты информации.

К негативным воздействиям относятся хакерские атаки, вирусные программы, трояны и т.д. Своевременное обновление системного и прикладного ПО позволяет повысить уровень информационной безопасности и свести риски несанкционированного доступа к ресурсам объектов критической инфраструктуры к минимуму. Угрозу могут представлять и собственные сотрудники, причиняя непреднамеренный вред ОКИИ из-за неверного и самостоятельного обновления ПО.

Способы обновления ПО в ЗО КИИ

Можно выделить три способа по обновлению программного обеспечения на объектах КИИ:

-

- ручное обновление;

- обновление из корпоративной сети;

- обновление ПО с применением удаленного доступа.

Ручное обновление ПО

Ручное обновление позволяет внедрить только те файлы, которые соответствуют выбранным критериям. Метод является наиболее гибким, так как дает возможность максимально точно подобрать необходимые файлы для каждого устройства.

Ручное обновление применяется в случае, если устройство не подключено к администрируемому серверу. Нужные обновления скачиваются на съемный носитель и копируются в локальную папку, общий ресурс, являющийся источником обновлений.

Минусом подхода является большое количество времени, необходимое для проведения работ. Из-за низкой автоматизации приходится вручную определять, какие файлы и где требуется размещать.

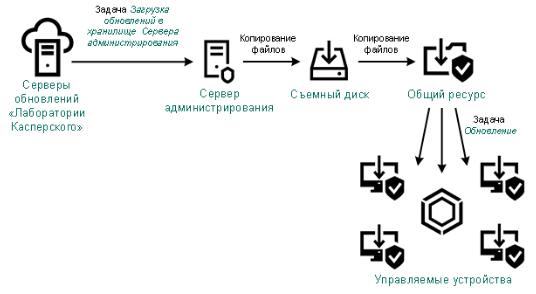

Например, компания «Касперский» предоставляет следующую схему реализации описанного метода для своего антивируса:

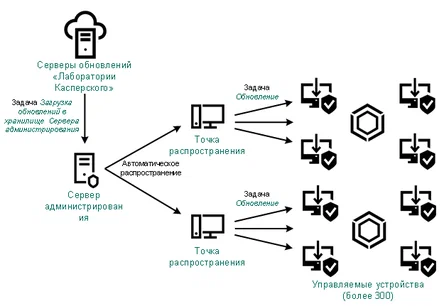

Обновление ПО из корпоративной сети

В этом случае загрузка происходит с сервера администрирования из локальной сети, сетевой папки. Для этого на межсетевом экране добавляют разрешение прохождения пакетов, где источник – сеть закрытого контура, назначение – сеть , в которой располагается сервер программного продукта, либо папка, куда копируется обновление.

Рассмотрим на примере обновления баз средств антивирусной защиты. Такой метод удобен, так как обновление нужно выполнять регулярно. В настройках антивируса закрытого контура в качестве источника указывается сервер продукта или папка общего доступа открытого сегмента. Главное — наличие межсетевого экрана, которые защищает от внешних соединений.

Удаленный доступ к ЗО КИИ

В некоторых случаях не обойтись без удаленного доступа. Это справедливо для случаев, когда выпускается новая версия программного обеспечения, особенно при заказной разработке. Тогда разработчикам для отладки проблем на реальном объекте требуется доступ к серверам и АРМ. Если оперативный выезд невозможен, то возможно организовать удаленный доступ к объекту ЗО КИИ, хотя это крайне не рекомендуется.

В соответствии с 239 ФСТЭК России для этого нужно выполнить ряд мер:

-

- не предоставлять доступ лицам, не являющимися сотрудниками объекта КИИ, а также работниками его дочерних и зависимых обществ;

- контролировать доступ к ПО и ПАК, а также к средствам защиты информации;

- не передавать техническую информацию разработчику ПО и ПАК без контроля субъекта КИИ.

В случае неизбежности удаленного доступа необходимо соблюдать следующие меры безопасности:

-

- предоставить минимальные допустимые доступы специалисту, необходимые для проведения обновления.

- осуществлять контроль за предоставленными доступами.

- обеспечить защиту информации при передаче ее через удаленный доступ.

- осуществлять мониторинг и регистрацию действий, проводимых посредствам удаленного доступа, а также анализировать их на предмет несанкционированных аспектов.

- лицо, осуществляющее действия через удаленный доступ, не должно иметь возможности их отмены.

В значимом объекте могут приниматься дополнительные организационные и технические меры по обеспечению безопасности удаленного доступа, направленные на блокирование угроз безопасности информации.

Входящие в состав значимого объекта 1 и 2 категорий программные и программно-аппаратные средства, осуществляющие хранение и обработку информации, должны размещаться на территории Российской Федерации, за исключением случаев, когда размещение указанных средств осуществляется в зарубежных обособленных подразделениях субъекта КИИ, а также случаев, установленных законодательством РФ или международными договорами РФ.

Методы развертки обновлений

Существует несколько подходов развертки ПО для перечисленных выше способов:

-

- использование тестовой среды,

- постепенная установка,

- приоритизация установки обновлений.

Использование тестовой среды

Как правило, полная автоматизация процессов обновления невозможна. Это связано с тем, что на разных устройствах со временем могут появляться ошибки, которые могут привести к сбоям и невозможности эксплуатации оборудования.

Одним из решений является установка обновлений на тестовой среде. Это позволяет проверить, возникнут ли ошибки в процессе работы и избежать подобных казусов в рабочем процессе.

Метод не всегда эффективен, так как на тестовой среде сложно воспроизвести все рабочие процессы на 100% процентов. Таким образом, можно упустить важные аспекты и столкнуться со сбоями уже в самом рабочем процессе. Также такой подход довольно требовательный к ресурсам.

Постепенная установка

Суть метода заключается в том, что обновления ставятся сначала лишь на часть устройств и некоторое время проводится наблюдение — возникли ли какие-либо ошибки. Если спустя время сбоев не наблюдалось, обновление ставится на большую часть устройств и снова производится наблюдение.

Данный метод имеет минус в том, что пока тестируется малая часть устройств, большая часть находится под угрозой. Но метод позволяет избежать сбоев во всех устройствах.

Приоритизация установки обновлений

Метод заключается в постановке приоритетов на отдельные части обновлений. Так, в начале производятся обновления для критических уязвимостей, а далее обновляются оставшиеся части по нисходящей системе приоритетов. Так можно быстро определить в связи с каким обновлением возникла ошибка и оперативно ее устранить.

Заключение

Превентивная мера перед разработкой актуальной версии ПО — определение существующих в ПО уязвимостей. Одним из эффективных инструментов управления уязвимостями являются продукты, учитывающие рекомендации ФСТЭК относительно приоритизации уязвимостей. Это делает управление уязвимостями более эффективным. Благодаря такому ПО можно выявить наиболее точно имеющиеся уязвимости для дальнейшего эффективного их устранения посредством выпуска нового обновления.

Обновление ПО является одной из важных составляющих в обеспечении информационной безопасности. Пакеты обновлений позволяют своевременно исправлять уязвимости и ошибки в приложениях, которые могут привести к сбоям в функционировании системы.

При осуществлении обновлений ПО на объектах КИИ необходимо соблюдать все меры предосторожности, выбирать наиболее безопасный способ, а также осуществлять полный контроль за проводимой работой специалиста, фиксировать ее и анализировать на предмет несанкционированного доступа.